Fournissez un accès sécurisé à vos applications d'entreprise sans sacrifier les performances.

L’isolation des applications web vous aide à protéger vos applications web contre les menaces malveillantes et à prévenir les violations de données. Grâce à l’isolation des applications web, les entreprises peuvent fournir des applications aux utilisateurs en toute sécurité, sans se soucier des risques de sécurité.

Empêchez les pirates de cibler les applications web et cloud de l’entreprise

Réduire la surface d’attaque en séparant les applications web

Les API sont protégées contre les violations potentielles

For state-of-art cybersecurity solutions, we rely on Jimber. The way they serviced us in developing a risk-free environment for our sensitive data, is of extremely high standards.

Jimber - Cybersecurity Experts€€€

Jimber - Cybersecurity Experts€€€L'essor des applications web multiplie les risques de cybersécurité

Les menaces basées sur le web telles que les injections SQL, les scripts intersites (XSS) et la falsification des requêtes intersites (CSRF) sont de plus en plus difficiles à détecter.

Les meilleures pratiques en matière de codage sécurisé restent difficiles à mettre en œuvre, compte tenu de l’évolution constante des menaces.

Vos utilisateurs et vos applications sont vulnérables aux cyberattaques - résolvez le problème grâce à une couche de protection supplémentaire.

Les applications sont vulnérables aux menaces courantes basées sur le web

Les appareils et les applications contenant des données sensibles peuvent être violés par le biais des API.

Les pirates peuvent facilement déceler les failles dans les applications

N’importe quel appareil peut se connecter en toute sécurité aux applications de l’entreprise

Les données sensibles contenues dans les applications ne sont pas accessibles aux pirates informatiques

Les applications et les API sont complètement isolées des appareils infectés.

Protéger les utilisateurs et les applications contre les violations de données

La plupart des données sensibles d’une organisation sont stockées dans des applications web. Les utilisateurs se servent souvent de leurs appareils personnels, que les services informatiques ne peuvent pas contrôler. Cela crée donc des risques.

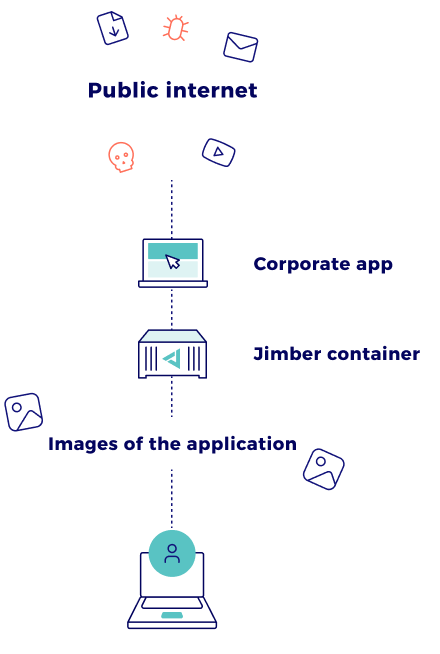

Jimber Web App Isolation fournit une connexion sécurisée de bout en bout entre les appareils (non gérés) et les applications de l’entreprise. Nous permettons un accès sécurisé aux applications de l’entreprise sans compromettre la sécurité.

L'isolation des applications Web combine les technologies de confiance zéro et d'isolation des navigateurs.

L’isolation des applications web est une extension de notre isolation du réseau Zero Trust. Pour protéger vos données et votre réseau, nous ajoutons une couche de sécurité supplémentaire à chaque session de navigation. Nous appelons cela un conteneur. Il s’agit de la même technologie que celle utilisée pour l’isolation des navigateurs, qui protège à la fois l’utilisateur et l’application.

Lorsque vous récupérez des informations à partir d’une application d’entreprise, le code est envoyé à notre conteneur.

Vous n’interagirez pas avec le code réel, mais avec des images de l’application envoyées par le conteneur. Dans la pratique, les utilisateurs ne remarqueront rien, mais les pirates ne pourront pas modifier le code ou l’API et s’emparer des données sensibles de l’utilisateur et de l’application.

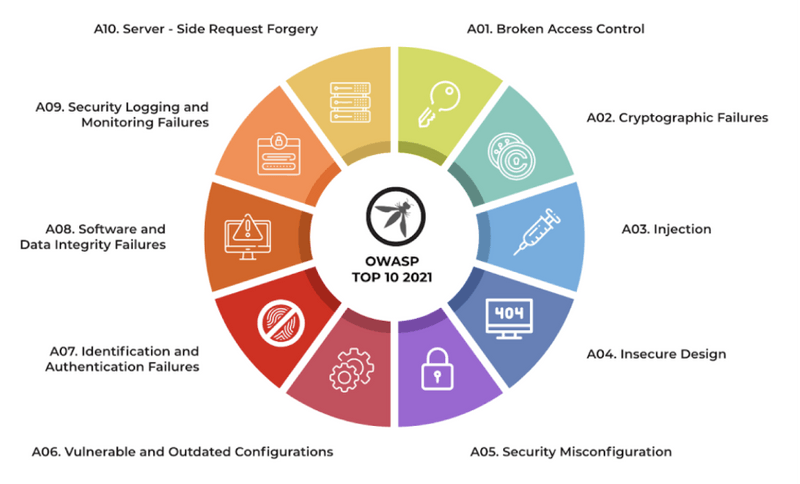

Jimber Web App Isolation vous garantit une protection contre les 10 principaux risques de sécurité des applications Web de l'OWASP.

Le Top 10 de l’OWASP (Open Web Application Security Project) est une liste des risques les plus critiques en matière de sécurité des applications web que les développeurs doivent connaître. Mais le maintien d’une culture des meilleures pratiques en matière de sécurité reste un défi. Les organisations doivent investir du temps, de l’énergie et des ressources dans d’innombrables programmes de formation, certifications, outils, politiques…

Heureusement, grâce à l’isolation des applications web, vos applications web et en nuage sont protégées contre les 10 menaces les plus fréquentes.

Détails techniques sur l'isolation des applications Web

Contrôle d'accès complet

Définissez facilement l’accès et les autorisations dans l’environnement isolé afin que seules les personnes compétentes puissent accéder aux données sensibles.

Principe de confiance zéro

Seuls les utilisateurs autorisés peuvent accéder à l’environnement sécurisé après vérification.

Haute compatibilité

L’isolation des applications Web de Jimber peut être utilisée avec un large éventail d’applications tierces et internes existantes.

Gestion centralisée

L’isolation des applications étant avant tout une solution « cloud native », les mesures de sécurité des entreprises situées à plusieurs endroits peuvent facilement être gérées à partir d’un seul endroit.

En nuage ou sur site

L’isolation des applications Web peut être mise en œuvre pour les applications hébergées localement et les applications en nuage.

Détails techniques sur l'isolation des applications Web

Contrôle d'accès complet

Définissez facilement l’accès et les autorisations dans l’environnement isolé afin que seules les personnes compétentes puissent accéder aux données sensibles.

Principe de confiance zéro

Seuls les utilisateurs autorisés peuvent accéder à l’environnement sécurisé après vérification.

Haute compatibilité

L’isolation des applications Web de Jimber peut être utilisée avec un large éventail d’applications tierces et internes existantes.

Gestion centralisée

L’isolation des applications étant avant tout une solution « cloud native », les mesures de sécurité des entreprises situées à plusieurs endroits peuvent facilement être gérées à partir d’un seul endroit.

En nuage ou sur site

L’isolation des applications Web peut être mise en œuvre pour les applications hébergées localement et les applications en nuage.

Découvrez comment nous pouvons protéger votre entreprise

Lors de notre appel de démonstration, nous vous montrerons comment fonctionne notre technologie et comment elle peut vous aider à protéger vos données contre les cybermenaces.

Vous avez besoin d'une solution de cybersécurité abordable pour vos clients ?

Nous serions ravis de vous aider à faire participer vos clients.

Onboarding en gants blancs

Formations d’équipe

Un représentant du service clientèle dédié

Factures pour chaque client

Sécurité et confidentialité garanties