Meer controle en zichtbaarheid over wie toegang heeft tot je netwerk

Zero Trust Network Isolation beschermt je netwerk tegen datalekken, bedreigingen van binnenuit en malware zonder complexe on-premise setups.

Verbeterde bescherming van zeer gevoelige informatie

Vereenvoudigde installatie, schaalbaarheid en beheer

Betaalbaar voor bedrijven van elke grootte

Our collaboration with Jimber as their distributor has been smooth since day one. Communication regarding resellers, end customers, and administration runs seamlessly. The technical staff has insight in both simple and complex end user situations. They are always ready to assist both partners and end customers with their innovative solution.

Jimber - Cybersecurity Experts€€€

Jimber - Cybersecurity Experts€€€Traditionele beveiligingsoplossingen zijn verouderd!

Veel beveiligingsoplossingen die vandaag de dag in gebruik zijn, zijn gebaseerd op de perimeter. Deze oplossingen zijn ontwikkeld lang voordat de cloud en werken op afstand hun intrede deden. Daarom wordt het elke dag moeilijker om gevoelige gegevens te beschermen tegen cyberbedreigingen die zich steeds verder ontwikkelen.

De belangrijkste risico’s zijn het onvermogen om bescherming te bieden tegen interne bedreigingen vanwege beperkte zichtbaarheid in wat er binnen de netwerkperimeter gebeurt, zeer beperkte bescherming voor externe werknemers en complexiteit die leidt tot verkeerde configuraties en beveiligingskwetsbaarheden.

Deze netwerken zijn gemakkelijk te kraken en als een hacker eenmaal toegang heeft, kan hij zich vrij over het hele netwerk bewegen zonder opgemerkt te worden.

Hoe legacy beveiligingsoplossingen tekortschieten

Als een hacker traditionele VPN’s of netwerksegmentatie kan omzeilen, krijgt hij brede netwerktoegang en dus volledige controle over het industriële OT-systeem van je bedrijf.

Elke locatie heeft er een nodig

Extreem tijdrovend om op te zetten

Ze kosten duizenden per locatie

Vervelende stilstand tijdens installatie

Beperkt de zichtbaarheid van netwerkverkeer

Toegenomen complexiteit van het netwerk

Moeilijk te beheren en onderhouden

Vereist vaak extra dure hardware en beveiligingstools

Bescherm je gegevens met Zero Trust Netwerk Isolatie

Netwerk Isolatie is gebaseerd op een Zero Trust architectuur die een “vertrouw nooit, controleer altijd” benadering gebruikt om toegang te verlenen tot bedrijfstoepassingen, gegevens en diensten. Zero Trust beveiliging gaat ervan uit dat elk apparaat en elke gebruiker die toegang krijgt tot het netwerk potentieel gecompromitteerd is en moet worden geverifieerd en geautoriseerd. Deze benadering is gebaseerd op het principe van de laagste privileges: gebruikers en apparaten krijgen alleen toegang tot de bronnen die ze nodig hebben om hun werk uit te voeren.

Zodra toegang is verleend, wordt de gebruiker of het apparaat geïsoleerd van de rest van het netwerk met behulp van microsegmentatie. Het creëren van deze geïsoleerde segmenten zorgt ervoor dat zelfs als een gebruiker of apparaat gecompromitteerd wordt, de schade zich niet kan verspreiden naar de rest van het netwerk.

Waarom Jimber de beste oplossing is voor Zero Trust-beveiliging

Gemakkelijk op te zetten en te onderhouden

Jimber’s cloud-native benadering maakt deze Zero Trust beveiligingsoplossing eenvoudig schaalbaar, hardware-onafhankelijk en zeer compatibel met je huidige oplossingen.

Gebruikersgebaseerde beveiliging

Veilige netwerktoegang is gebaseerd op de identiteit en machtigingen van de gebruiker, niet op hun locatie of het apparaat dat ze gebruiken.

Beperkte uitvaltijd

Dankzij de gefaseerde implementatie, waarvoor geen hardware-installaties nodig zijn, zal de implementatie van Zero Trust Network Isolation bijna ongemerkt voorbijgaan.

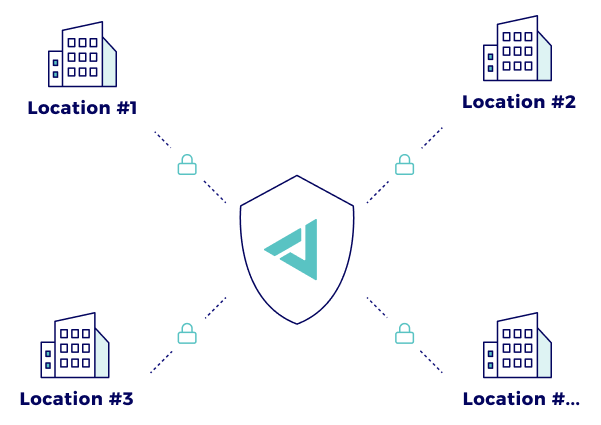

Controle vanaf een centrale locatie

Je hebt geen lokale hardware nodig voor beveiligde netwerktoegang. In plaats daarvan kunt u alle netwerkactiviteiten vanaf één locatie beheren en controleren via de Network Isolation Portal en Network Isolation Access Controller.

Granulaire toegangscontrole

De portal maakt het eenvoudig om bij te houden welke gebruikers en apparaten toegang hebben tot specifieke gateways en resources. Bovendien kunnen beheerders rollen en machtigingen zonder veel moeite aanmaken en bewerken.

Betaalbaarder dan legacy-oplossingen

De cloud-native setup van Network Isolation vereist geen langdurige installaties of dure tools. Het is een veiligere en meer betaalbare beveiligingsoplossing dan traditionele firewall- of VPN-systemen.

24/7 ondersteuning

Jimber biedt 24/7 ondersteuning voor zijn alles-in-één oplossing, wat betekent dat al je beveiligingsvragen via één aanspreekpunt kunnen worden afgehandeld.

Waarom Jimber de beste oplossing is voor Zero Trust-beveiliging

Gemakkelijk op te zetten en te onderhouden

Jimber’s cloud-native benadering maakt deze Zero Trust beveiligingsoplossing eenvoudig schaalbaar, hardware-onafhankelijk en zeer compatibel met je huidige oplossingen.

Gebruikersgebaseerde beveiliging

Veilige netwerktoegang is gebaseerd op de identiteit en machtigingen van de gebruiker, niet op hun locatie of het apparaat dat ze gebruiken.

Beperkte uitvaltijd

Dankzij de gefaseerde implementatie, waarvoor geen hardware-installaties nodig zijn, zal de implementatie van Zero Trust Network Isolation bijna ongemerkt voorbijgaan.

Controle vanaf een centrale locatie

Je hebt geen lokale hardware nodig voor beveiligde netwerktoegang. In plaats daarvan kunt u alle netwerkactiviteiten vanaf één locatie beheren en controleren via de Network Isolation Portal en Network Isolation Access Controller.

Granulaire toegangscontrole

De portal maakt het eenvoudig om bij te houden welke gebruikers en apparaten toegang hebben tot specifieke gateways en resources. Bovendien kunnen beheerders rollen en machtigingen zonder veel moeite aanmaken en bewerken.

Betaalbaarder dan legacy-oplossingen

De cloud-native setup van Network Isolation vereist geen langdurige installaties of dure tools. Het is een veiligere en meer betaalbare beveiligingsoplossing dan traditionele firewall- of VPN-systemen.

24/7 ondersteuning

Jimber biedt 24/7 ondersteuning voor zijn alles-in-één oplossing, wat betekent dat al je beveiligingsvragen via één aanspreekpunt kunnen worden afgehandeld.

Ontdek hoe we jouw bedrijf kunnen beschermen

In onze demo-oproep laten we je zien hoe onze technologie werkt en hoe deze je kan helpen je gegevens te beveiligen tegen cyberbedreigingen.

Heb je een betaalbare cyberbeveiligingsoplossing nodig voor jouw klanten?

We helpen je graag om je klanten aan boord te krijgen.

Witte handschoen onboarding

Teamtrainingen

Toegewijde klantenservice

Facturen voor elke klant

Veiligheid en privacy gegarandeerd